Bezpečnost strojů

Funkční bezpečnost strojů a procesů

V rámci směrnice o strojních zařízeních 2006/42 / ES musí všichni výrobci posoudit riziko, které jejich výrobky představují, aby byli chráněni lidé, kteří přicházejí do styku se strojem. Směrnice o strojních zařízeních se však nevztahuje pouze na EU. Používá se také v jiných zemích evropského jednotného trhu. Místní normy často odkazují na evropské bezpečnostní normy, které jsou ve směrnici o strojních zařízeních uvedeny jako harmonizované normy.

Riziko, které stroj představuje, musí být sníženo na přiměřenou zbytkovou úroveň. Za tímto účelem provádí výrobce třífázové posouzení rizik. Riziko musí být sníženo prostřednictvím konstrukčních opatření, použitím technických bezpečnostních prvků a poskytováním informací, jako jsou příručky, uživatelům.

Klasifikace rizik do úrovní výkonnosti

Aby bylo možné posoudit, které technické bezpečnostní prvky jsou pro dané riziko vhodné, řídí se výrobci parametry, které naznačují pravděpodobnost selhání součástí souvisejících s bezpečností. Tyto parametry se nazývají úrovně výkonu (PL). Nejprve výrobce stanoví požadovanou úroveň výkonu (PLr) bezpečnostní funkce. Po navržení bezpečnostního řízení pro implementaci této funkce výrobce určí skutečnou úroveň výkonu. Na konci procesu musí být PL a PLr stejné. Obecně lze říci, že existují tři typy bezpečnostního řízení.

Konvenční bezpečnostní technologie s bezpečnostními relé je ve velkých aplikacích velmi náročná na vedení kabelů, ale uznává se po celém světě.

Tři koncepty bezpečnosti strojů

Reléová technika

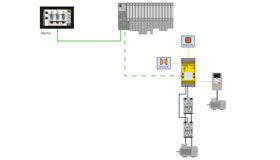

Konvenční bezpečnostní technologie používá bezpečnostní relé. Bezpečnostní logika je mapována pomocí pevně zapojených kontaktů. Relé například zajišťují, že pohon nelze spustit, pokud je připojena bezpečnostní světelná závora. Tyto instalace jsou relativně levné a lze jim rozumět po celém světě. Nepoužívá se žádný software. Ve větších a složitějších bezpečnostních instalacích je však tato technologie komplikovaná. Hledání a diagnostika chyb je velmi časově náročný proces. Systém nemůže provádět testování sama sebe.

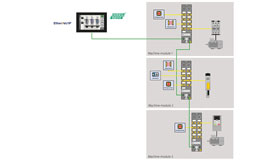

Centrální bezpečnostní řízení pomocí bezpečnostních kontrolérů

Od určité úrovně složitosti je výhodnější implementovat bezpečnostní aplikace s bezpečnostními kontroléry. V kontrolérech nebo bezpečnostních řídicích systémech lze psát programy, které jednoduše řečeno spojují akce s podmínkami a booleovskými operátory (AND, OR, NOT, XOR). Zapojení pro tyto aplikace je jednodušší než u reléové technologie, ale bezpečnostní signály musí být připojeny do centrálního řídicího systému v rozvaděči, což je nákladné a časově náročné.

Výhodou bezpečnostních kontrolérů je to, že bezpečnostní programy lze pro podobné stroje kopírovat a používat několikrát. Vylepšení bezpečnostních funkcí je relativně snadné. Kromě toho lze bezpečnostní aplikace graficky zobrazit pomocí HMI. Informace a signály mohou být proto přenášeny z kontroléru do PLC a z PLC do kontroléru.

Decentralizované bezpečnostní koncepty

Decentralizované I/O moduly mohou řídit bezpečnostní aplikace autonomně pro testování. Později, v živém provozu, mohou převzít centrální řízení bezpečnostního okruhu.

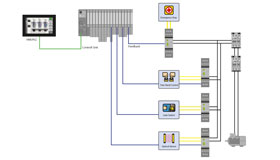

Decentralizovaná kabeláž – centrální řízení

Bezpečnostní signály lze také sbírat přímo v oblasti polní instrumentace pomocí I/O modulů IP67 a přenášet do bezpečnostního řídicího systému prostřednictvím bezpečnostní sběrnice nebo zabezpečeného ethernetového protokolu. Bezpečnostní funkce jsou pak řízeny centrálně, což může znamenat, že při výpočtu doby cyklu sběrnice a pro zřetězené zprávy je třeba vzít v úvahu delší doby odezvy. Ty zase znamenají větší vzdálenost mezi ochranným zařízením a zdrojem nebezpečí.

Decentralizovaná kabeláž – decentralizované řízení

U mnoha ethernetových účastníků může mít centralizované řízení bezpečnosti za následek delší dobu odezvy, kterou je potřeba vzít v úvahu při výpočtu doby cyklu sběrnice a pro zřetězené zprávy. Bezpečnostní I/O moduly od jednotlivých výrobců mohou také řídit bezpečnostní funkce přímo na modulu v oblasti polní instrumentace (přímo na stroji).

Tato důsledně decentralizovaná bezpečnostní řešení umožňují uživatelům vyhnout se potenciálním problémům způsobeným dlouhými dobami cyklu. Uvedení do provozu je usnadněno tím, že jednotlivé části stroje nebo moduly mohou být testovány samostatně. Obě decentralizovaná řešení nabízejí efektivní zapojení pomocí standardních konektorů. Informace, které jsou sdělovány nadřazeným kontrolérům, usnadňují uvádění do provozu a diagnostiku aplikace.

- Témata & Technologie

Select Country

Turck worldwide